-

E-Mail-Adresse

673420760@qq.com

-

Telefon

15810926112

-

Adresse

B 6, West Three Ring South Road, Fengtai Distrikt, Peking

Ximoro (Beijing) Intelligente Technologie Co., Ltd.

Unbewachtete Türwachter Schutz Hintergrund Verriegelungsschlüssel

- Modell

- Natur des Herstellers

- Hersteller

- Produktkategorie

- Ursprungsort

Unbewachtete Türwachter Schutz Hintergrund VerriegelungsschlüsselKann für verschiedene Szenarienbedürfnisse wie Gemeinden, Wohnungen, Parks, Flughäfen verwendet werden.

GemeindeUnbewachtete Türwachter Schutz Hintergrund VerriegelungsschlüsselDie zentrale Rolle der Zugangskontrolle besteht darin, das Gleichgewicht zwischen Sicherheit und Komfort durch „physische Vernetzung + intelligente Steuerung“ zu erreichen, was sich in vier Aspekten ausdrückt:

Anti-Hintergrund-Diebstahl: Doppeltür-Verriegelungsdesign erlaubt, dass die Tür A geöffnet wird, wenn die Tür B zwingend verschlossen wird, erlaubt nur einen Einzelpersonen einen einzigen Durchgang, aus der Wurzel zu beseitigen "eine Person, die eine Karte und mehrere Spieler mischt", um das Risiko des illegalen Eintritts von Fremden zu verringern;

Präzise Authentifizierung: Kombiniert mit Gesicht, Karten, Passwörter und anderen intelligenten Authentifizierungen, um sicherzustellen, dass Besitzer, Besucher und andere Personen durchlaufen, um Fremde zu vermeiden, die zufällig einreisen und ausreisen, um die Sicherheit der Gemeinde zu verbessern;

Unmenschliches und effizientes Management: 24 Stunden ohne menschliche Wache, um die Personalkosten der Immobilie zu reduzieren, während intelligente Aufzeichnungen von Durchfahrtsdaten, außergewöhnliche Situationen (wie Zwangseinbruch) automatische Alarme, die einfache Rückverfolgung;

Bequemes Zugangserlebnis: Der Besitzer kann das Gesicht / die Karte schnell durchlaufen und die Besucher können über die Fern- oder vorübergehende Authentifizierung des Besitzers zugreifen, um Sicherheit und Bequemlichkeit zu vereinbaren, insbesondere für die Bedürfnisse moderner intelligenter Gemeinschaften.

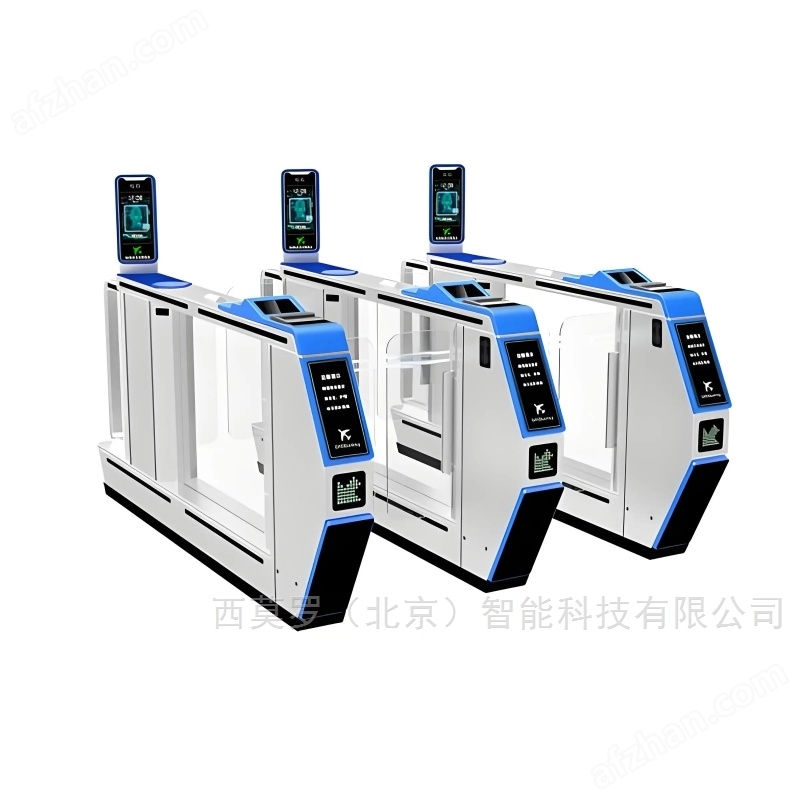

Die Kernlogik des Abwehrverfolgungsprogramms von AB-Türen besteht darin, den geschlossenen Kreislaufmanagementprozess "Eingang-Verifizierung-Freigabe-Schließen" durch die Verbindungssteuerung der beiden vorderen und hinteren Türen (Türen A und B) in Kombination mit der multidimensionalen intelligenten Verifizierungstechnologie aufzubauen. Das Kernprinzip kann in drei Punkten zusammengefasst werden: Erstens ist "Doppeltür-Verriegelung", d.h. wenn die Tür A geöffnet wird, wird die Tür B zwingend verschlossen, wenn die Tür B geöffnet wird, wird die Tür A automatisch geschlossen, um die Verfolgung auf physischer Ebene zu verhindern; Zweitens ist die "intelligente Verifizierung", die sicherstellt, dass die Identität der Passagiere durch multibiometrische Identifikation wahr ist; Drittens ist die "ungewöhnliche Verbindung", sobald eine ungewöhnliche Situation wie die Folge, das Überlaufen und andere erkannt wird, wird der Alarm sofort ausgelöst und das Tor gesperrt, so dass das Sicherheitssystem des Flughafens schnell reagiert.

Das Programm gilt hauptsächlich für die Verbindungen zwischen Sicherheitsbereichen und Sicherheitsbereichen von Flughäfen, internationale und inländische Flugverbindungen, exklusive Passagen für Besatzungsmitglieder und Eingänge zu Flughafenkontrollzonen und andere Szenarien, die sowohl die Verwaltungsanforderungen des "hohen Sicherheitsniveaus" erfüllen als auch die hohe Effizienz des Passagierverkehrs berücksichtigen können.

2. Kernkomponenten des Programms: Hardware-Verknüpfung + Systemunterstützung, Aufbau eines körperlichen Sicherheitsnetzes

Ein komplettes AB-Torschlüsselsystem, das eine präzise Verbindung von Hardwaregeräten und einer intelligenten Steuerung von Softwaresystemen erfordert, besteht aus vier Kernkomponenten:

1. Doppeltür-Verriegelungsschlüssel-Hardware: "eine Barriere" für physische Abwehr

Die Auswahl des Schlossers muss den Flughafentransfer und die Anforderungen der Szene kombinieren, bevorzugt die Flügeltür oder das Schaukeltür (in einem dichten Bereich mit Menschenstrom), die Schnelltür (VIP oder Kontrollbereich), die Kernkonfiguration umfasst: Erstens ist das Verriegelungskontrollmodul, der eingebaute Verbindungsregler, um sicherzustellen, dass der Zustand der beiden Türen in Echtzeit synchronisiert wird und die Notfallfunktion "Stromaufzug" unterstützt. Zweitens ist die Klemmschutzeinrichtung, ausgestattet mit Infrarot-Gegenströmungssensor und Drucksensorleiste, um zu vermeiden, dass Fahrgäste verletzt werden, während das Überlaufverhalten erkannt wird; Drittens ist der Durchgangszustandsindikator, der durch rote, grüne und gelbe Dreifarben einen klaren Hinweis auf den Zustand "Verbot der Durchfahrt", "Durchfahrt erlaubt", "ungewöhnliches Warten" gibt, um den Reisenden eine geordnete Durchfahrt zu führen.

2. Multidimensionales intelligentes Authentifizierungsterminal: der „Kernholder“ der Authentifizierung

Um Probleme wie "Beweise nicht übereinstimmen" und "Proxy-Durchgang" zu vermeiden, verwendet das Verifizierungsterminal die Technologie der "Multimodalen Erkennung", um die präzise Verifizierung der "Einheit des Personalausweises" zu erreichen. Die Grundkonfiguration umfasst: Leser (Lesen von Chipinformationen), Gesichtserkennungskamera (Unterstützung für Rücklicht, Maskenerkennung, Missverständnisse unter 0,001%) und Fingerabdruckerkennungsmodul (optional für spezielle Gruppen wie die Besatzung); Die fortgeschrittene Konfiguration ergänzt das Bordkarten-Scan-Modul und ermöglicht die dreifache Verifizierung "Dokumente + Bordkarten + Gesicht", die direkt mit dem Flugsystem des Flughafens verbunden ist, um sicherzustellen, dass die Passagierinformationen mit den Fluginformationen übereinstimmen.

3. Steuerungssystem: Das „intelligente Gehirn“ des Programms

Als Kern des Programms muss das Steuersystem drei Hauptfunktionen erreichen: Erstens ist die Geräteverbindung, Echtzeit-Erfassung des Status der Doppeltürschlüssel, Überprüfung der Enddaten und präzise Steuerung der Zeitreihenfolge des Schlüsselschalters; Zweitens ist die Personalinformationsverwaltung, das Flughafeninformationssystem (LIS) und das Sicherheitssystem miteinander verbindet, unterstützt die Massenimport, synchronisiert Reisende- und Personalinformationen in Echtzeit und setzt die Zugangsberechtigungen verschiedener Personen ein (z. B. 24-Stunden-Zugang der Besatzung und Flugzeiten der Fluggäste am Tag); Drittens ist die Datenstatistik und die Rückverfolgung, die automatische Aufzeichnung der Durchgangszeit, der Personalinformationen und der Verifizierungsergebnisse, die Echtzeit-Protokollerstellung von Ausnahmefällen, um die Rückverfolgung später Abfragen zu erleichtern.

Anomalalarm- und Verbindungsmodul: „Schnelle Reaktionsmechanismus“ zur Risikobehandlung

Das Programm hat einen mehrstufigen Alarmmechanismus eingebaut, um eine schnelle Beseitigung von Anomalien zu gewährleisten: Erstens ist der lokale Alarm, das Gateway ist mit einem Ton- und Lichtalarm ausgestattet, der sofort ausgelöst wird, wenn die Nachfolge und die Verifizierung fehlgeschlagen sind. Zweitens ist das System verbunden, die Alarminformationen werden in Echtzeit an das Sicherheits-Kommandozentrum des Flughafens geschoben und synchronisiert die ungewöhnliche Position und das Feldbild anzeigen (das Überwachungssystem muss angeschlossen werden); Drittens ist die Notfallverbindung, wenn Feuer, Erdbeben und andere Notfälle auftreten, kann das Steuersystem den "Notmodus" mit einem Klick öffnen und die beiden Türen gleichzeitig entsperren, um die schnelle Evakuierung des Personals zu gewährleisten.